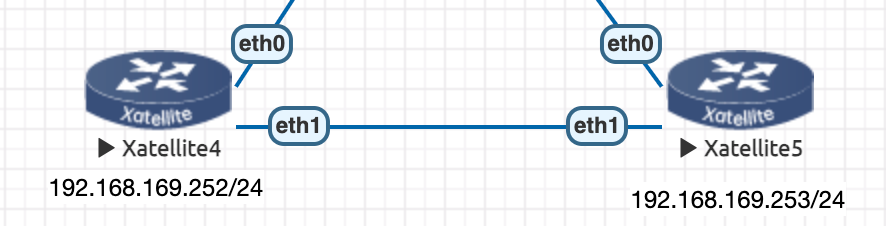

拓扑设置

- 本功能将基于以下拓扑环境进行演示。

- 主要涉及的接口为 Xatellite4 的

eth1和 Xatellite5 的eth1。

功能配置流程与功能验证

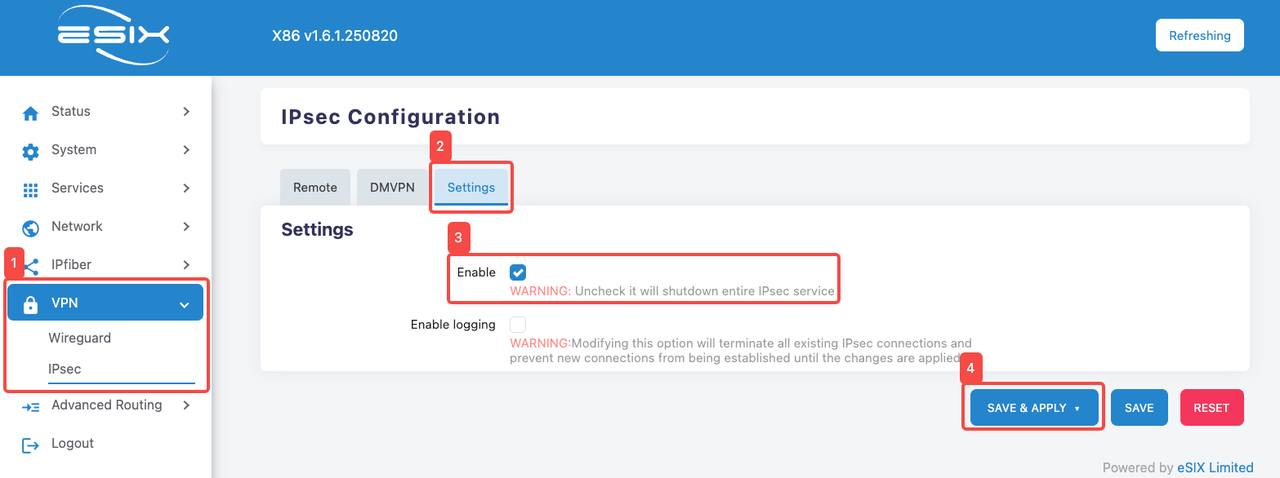

设备 Xatellite 4 IPSEC 功能配置

- 进入 IPSEC 配置界面

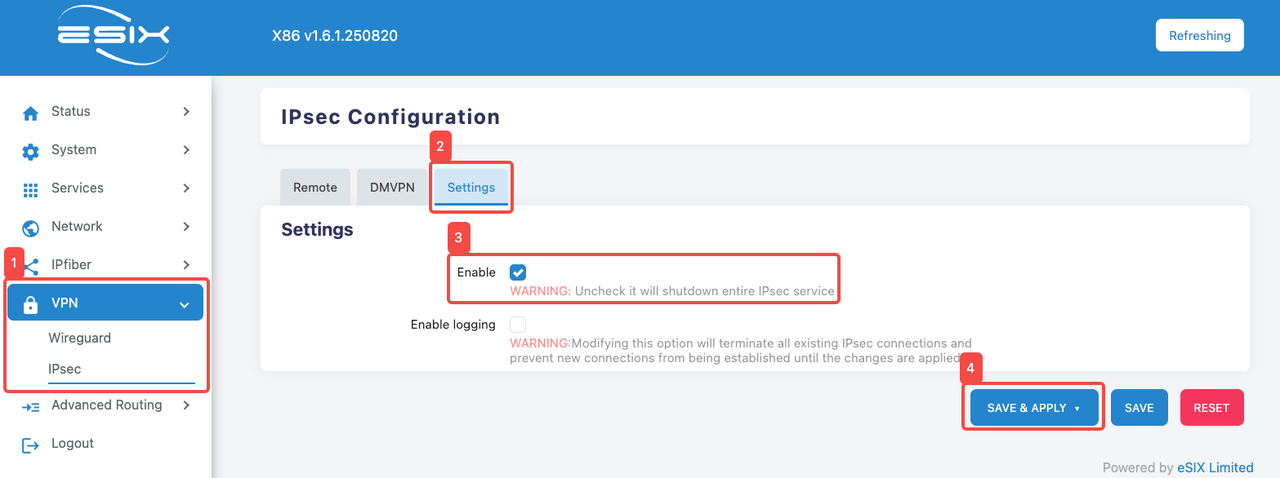

- 点击

VPN选项卡。 - 点击

IPSEC选项卡。

- 点击

Setting选项卡。 - 点击

Enable启用IPSEC功能。 - 点击

SAVE & APPLY保存当前配置。

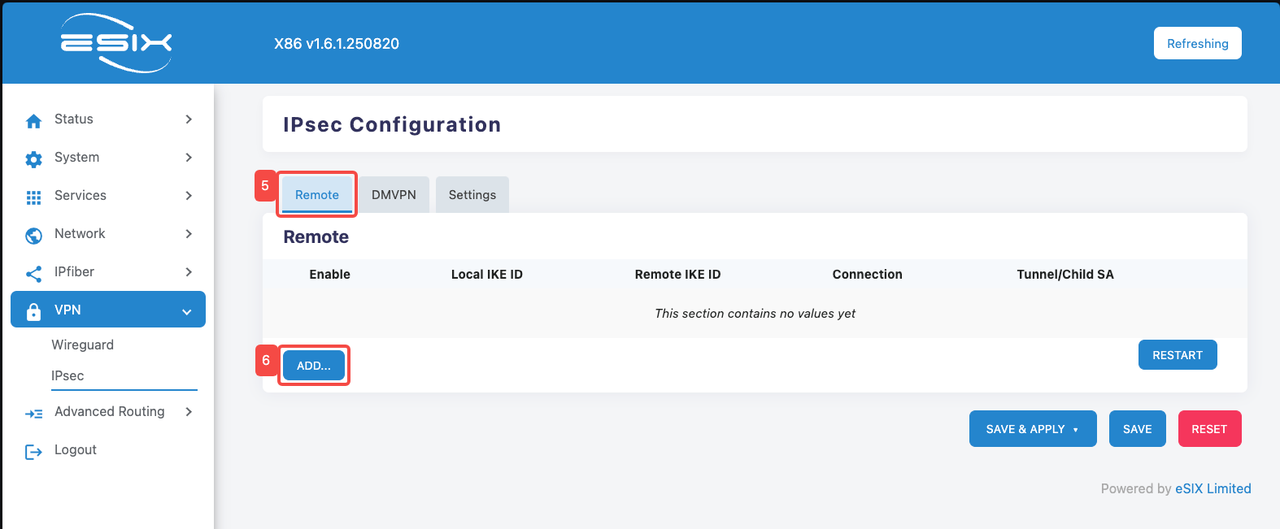

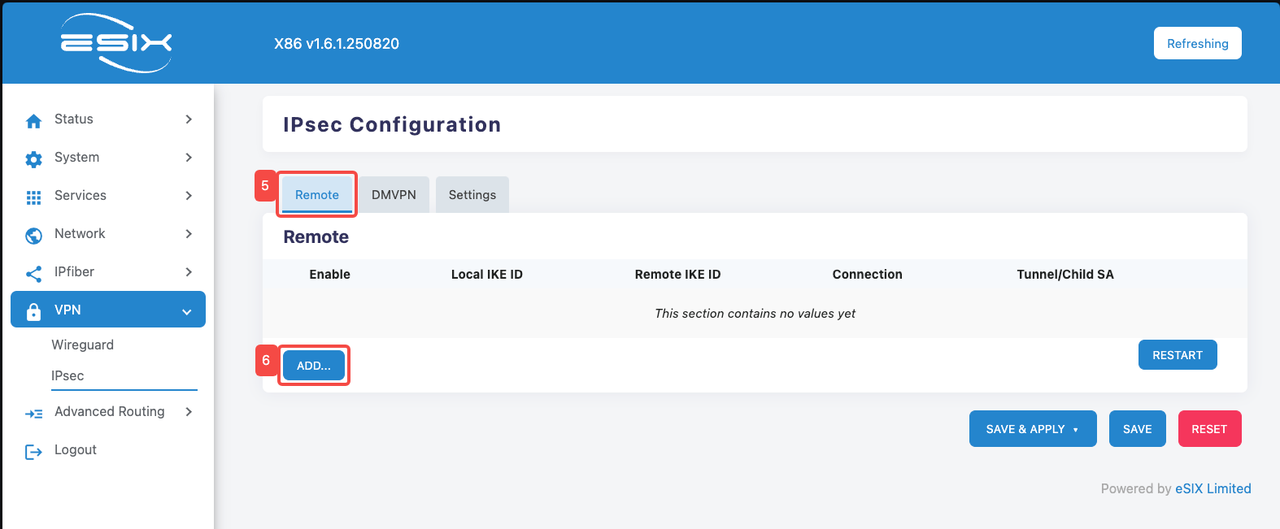

- 点击

Remote选项卡。 - 点击

ADD选项卡。

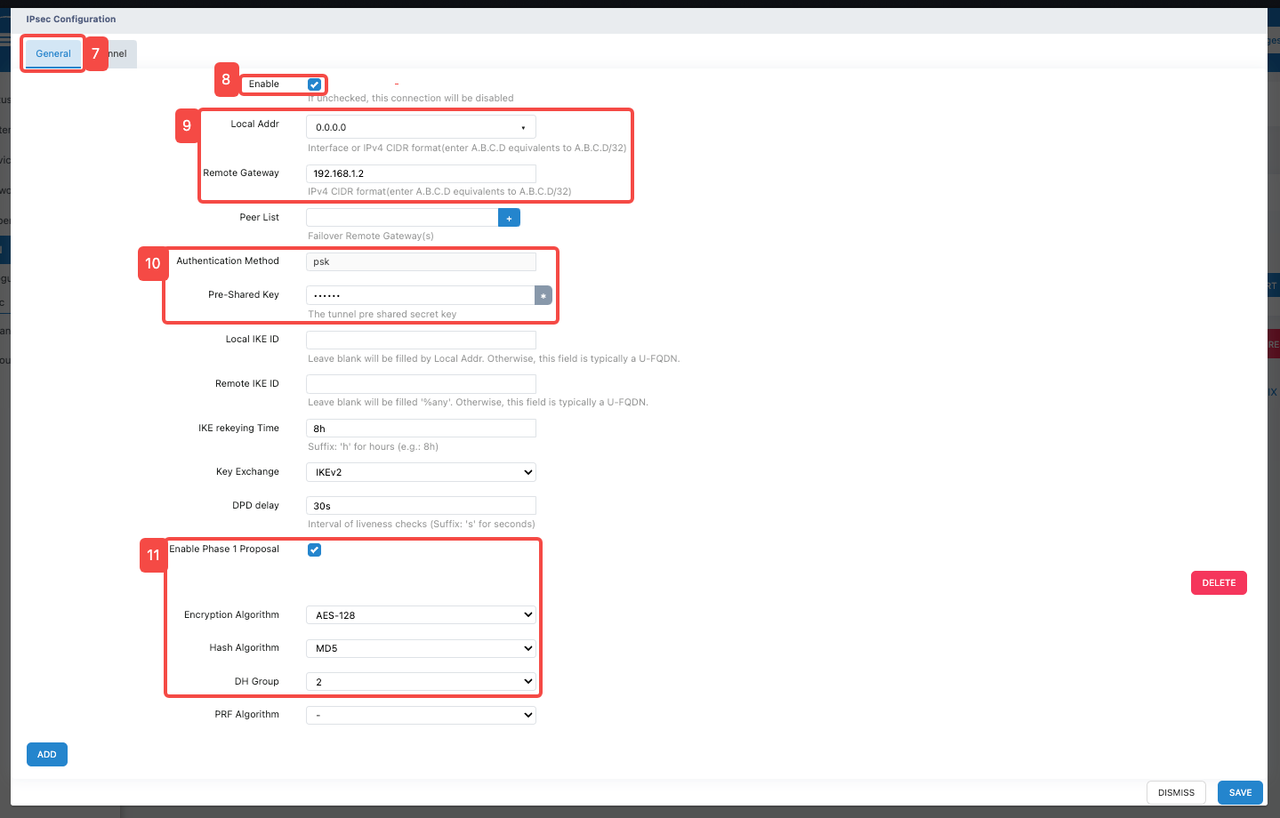

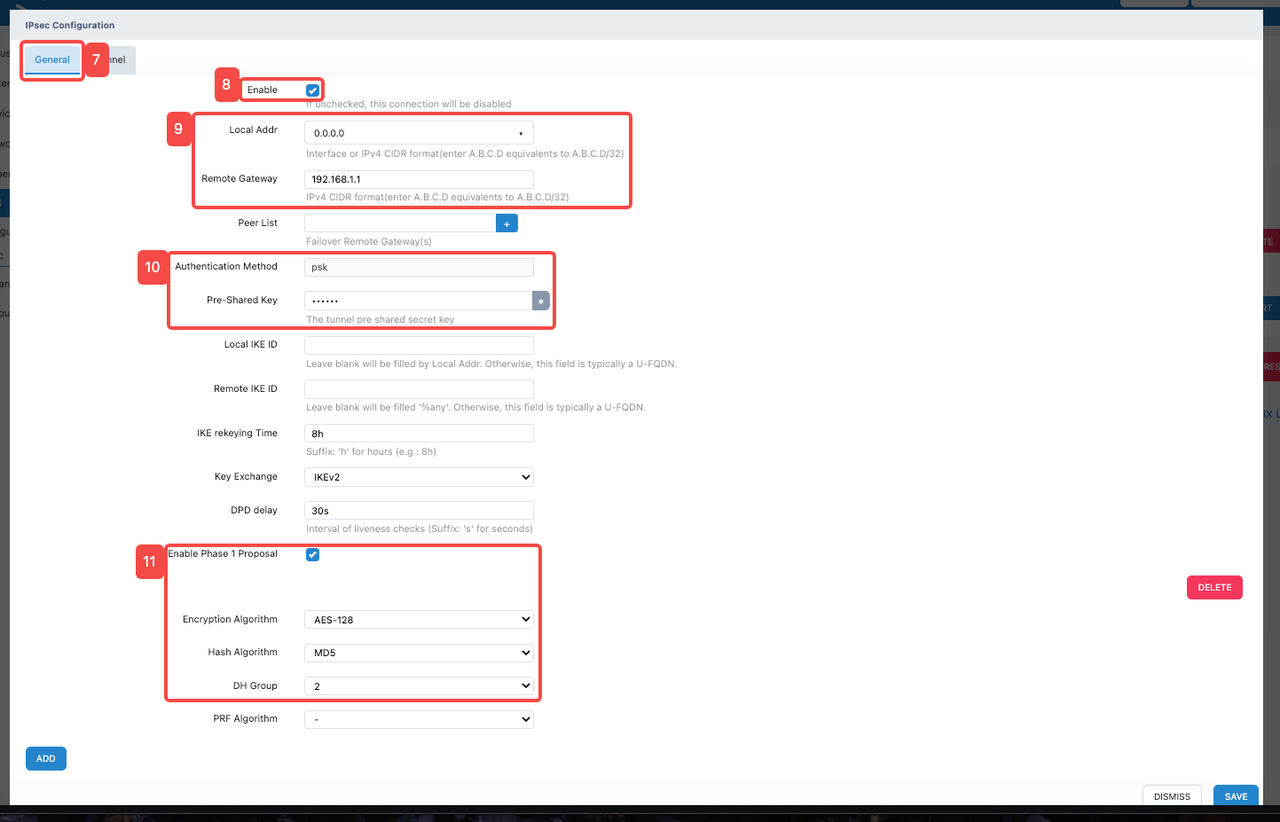

点击

General选项卡。点击

Enable选项卡以启用该功能。配置 IPSEC 功能相关地址

- 在

Local Addr中填写地址。本功能演示中填写0.0.0.0。 - 在

Remote Gateway中填写对端通信地址。本功能演示中填写192.168.1.2。

- 配置

Pre-Shared Key

- 在

Pre-Shared Key中输入自定义密钥。该密钥需要在两台设备上保持一致。

- 配置

Phase 1 Proposal

- 点击

Enable Phase 1 Proposal启用。 - 点击

Encryption Algorithm,并从下拉列表中选择合适的加密算法。本演示使用AES-128,即采用 128 位密钥的高级加密标准,具备安全性和可靠性。 - 点击

Hash Algorithm,并从下拉列表中选择合适的哈希算法。本演示使用MD5。 - 点击

DH Group,并从下拉列表中选择合适的 DH 组。本演示使用DH Group 2。

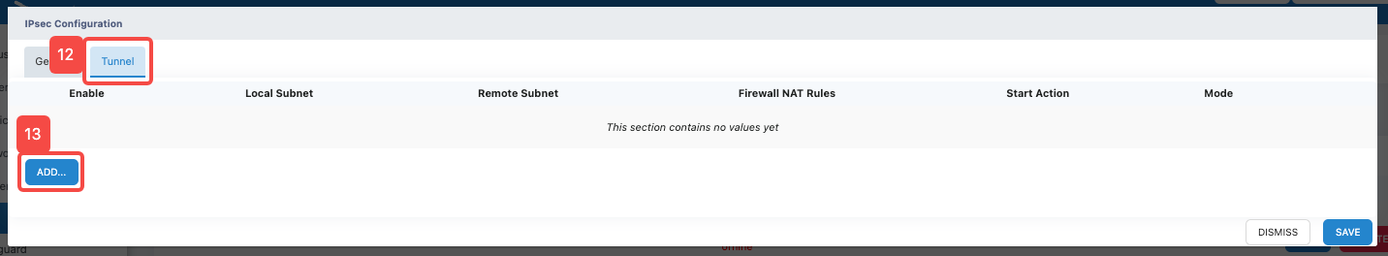

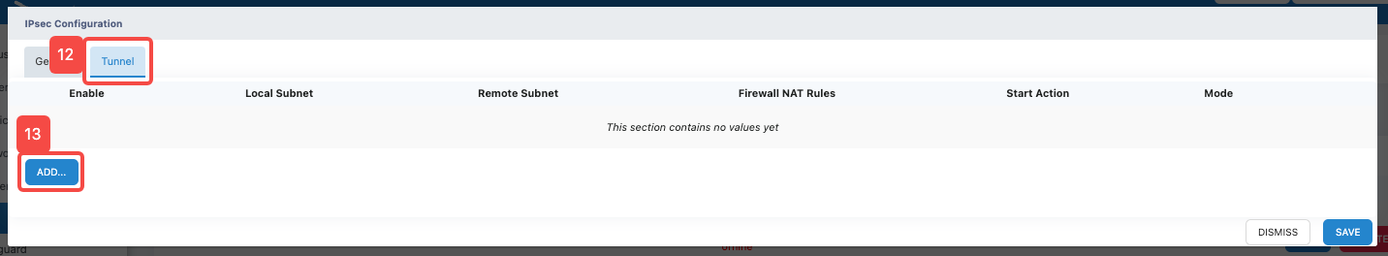

- 点击

Tunnel选项卡。 - 点击

ADD按钮。

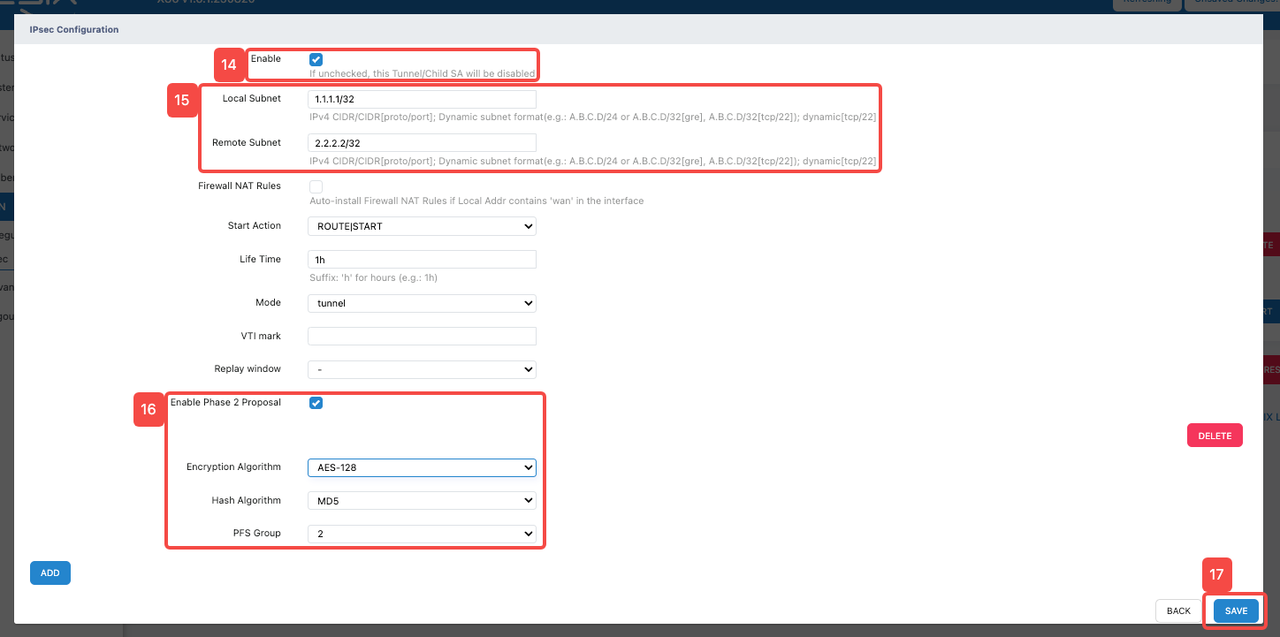

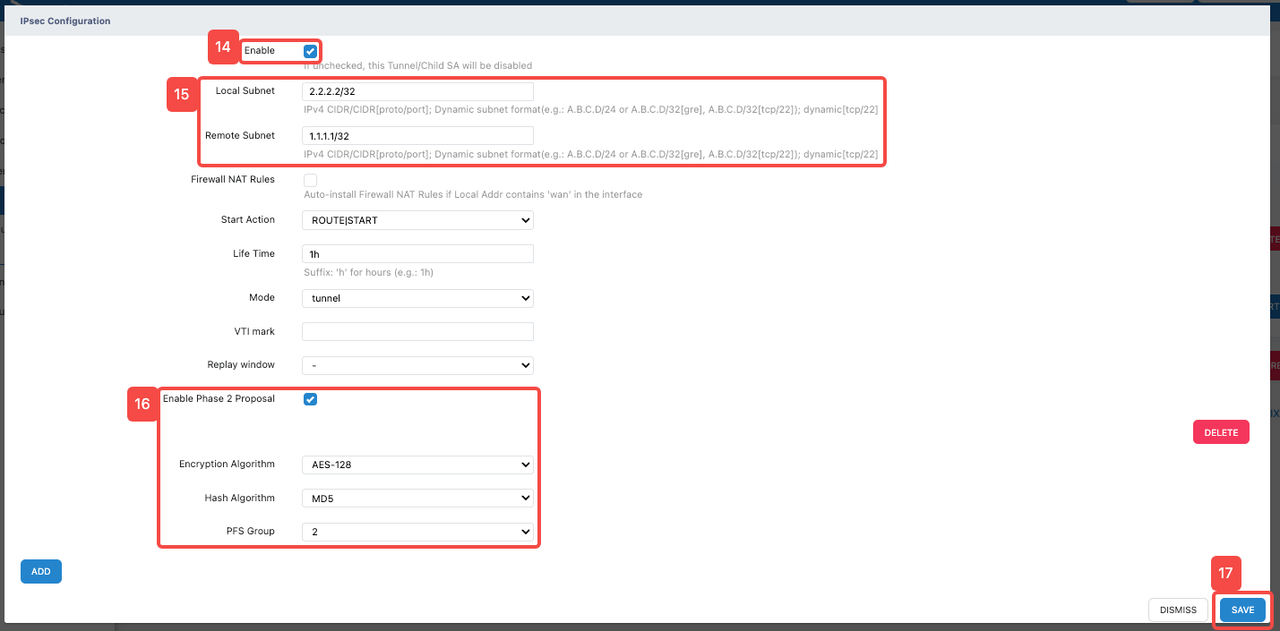

- 点击

Enable选项卡,启用Tunnel功能及其相关参数配置。 - 配置

Tunnel相关地址信息

- 在

Local Subnet中以 IPv4 CIDR 格式填写源地址。(此处的 Loopback 接口 IP 地址1.1.1.1/32仅用于临时演示。请根据实际情况填写需要加密的数据源地址或源网段。) - 在

Remote Subnet中以 IPv4 CIDR 格式填写目的地址。(此处的 Loopback 接口 IP 地址2.2.2.2/32仅用于临时演示。请根据实际情况填写需要加密的数据目的地址或目的网段。)

- 配置

Enable Phase 2 Proposal

- 勾选

Enable Phase 2 Proposal启用。 - 点击

Encryption Algorithm,并从下拉列表中选择合适的加密算法。本演示使用AES-128,即采用 128 位密钥的高级加密标准,具备安全性和可靠性。 - 点击

Hash Algorithm,并从下拉列表中选择合适的哈希算法。本演示使用MD5。 - 点击

PFS Group,并从下拉列表中选择合适的 DH 组。本演示使用PFS Group 2。

- 点击

SAVE保存上述配置。

设备 Xatellite 5 IPSEC 功能配置

- 进入 IPSEC 配置界面

- 点击

VPN选项卡。 - 点击

IPSEC选项卡。

- 点击

Setting选项卡。 - 点击

Enable启用IPSEC功能。 - 点击

SAVE & APPLY保存当前配置。

- 点击

Remote选项卡。 - 点击

ADD选项卡。

点击

General选项卡。点击

Enable选项卡以启用该功能。配置 IPSEC 功能相关地址

- 在

Local Addr中填写地址。本功能演示中填写0.0.0.0。 - 在

Remote Gateway中填写对端通信地址。本功能演示中填写192.168.1.1。

- 配置

Pre-Shared Key

- 在

Pre-Shared Key中输入自定义密钥。该密钥需要在两台设备上保持一致。

- 配置

Phase 1 Proposal

- 点击

Enable Phase 1 Proposal启用。 - 点击

Encryption Algorithm,并从下拉列表中选择合适的加密算法。本演示使用AES-128,即采用 128 位密钥的高级加密标准,具备安全性和可靠性。 - 点击

Hash Algorithm,并从下拉列表中选择合适的哈希算法。本演示使用MD5。 - 点击

DH Group,并从下拉列表中选择合适的 DH 组。本演示使用DH Group 2。

- 点击

Tunnel选项卡。 - 点击

ADD按钮。

- 点击

Enable选项卡,启用Tunnel功能及其相关参数配置。 - 配置

Tunnel相关地址信息

- 在

Local Subnet中以 IPv4 CIDR 格式填写源地址。(此处的 Loopback 接口 IP 地址2.2.2.2/32仅用于临时演示。请根据实际情况填写需要加密的数据源地址或源网段。) - 在

Remote Subnet中以 IPv4 CIDR 格式填写目的地址。(此处的 Loopback 接口 IP 地址1.1.1.1/32仅用于临时演示。请根据实际情况填写需要加密的数据目的地址或目的网段。)

- 配置

Enable Phase 2 Proposal

- 勾选

Enable Phase 2 Proposal启用。 - 点击

Encryption Algorithm,并从下拉列表中选择合适的加密算法。本演示使用AES-128,即采用 128 位密钥的高级加密标准,具备安全性和可靠性。 - 点击

Hash Algorithm,并从下拉列表中选择合适的哈希算法。本演示使用MD5。 - 点击

PFS Group,并从下拉列表中选择合适的 DH 组。本演示使用PFS Group 2。 - 点击

SAVE保存上述配置。

测试 IPSEC VPN 可用性和加密效果

- 可以看到,来自 Xatellite 4、IP 地址为

1.1.1.1/32的 ICMP 数据包可以成功到达 Xatellite 5 的2.2.2.2/32。 - 可以看到,来自 Xatellite 5、IP 地址为

2.2.2.2/32的 ICMP 数据包可以成功到达 Xatellite 4 的1.1.1.1/32。

- 通过抓包可以看到,IPSEC VPN 中已经存在加密数据通信。其中 ESP 协议相关的数据包为加密数据包,ICMP 协议相关的数据包为解密后的数据包。