应用笔记 - MACsec

简介

MACsec 是一种基于 IEEE 802.1AE 标准的二层安全协议,提供数据加密、完整性验证和重放保护功能,确保以太网链路上的数据传输安全。

配置步骤

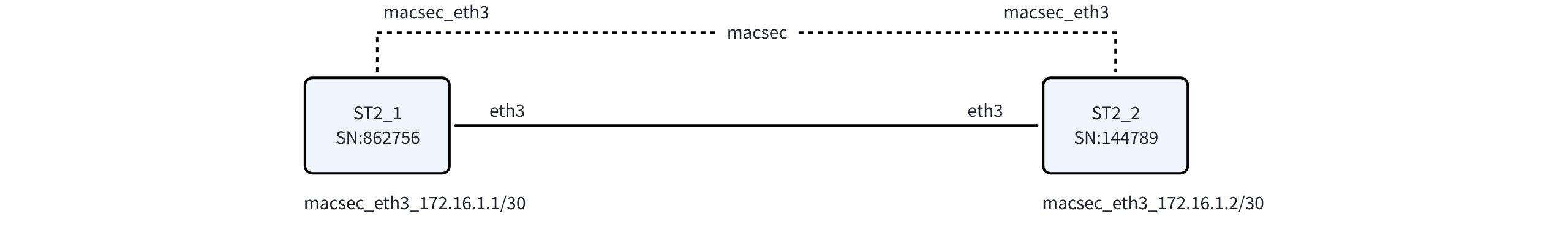

网络拓扑

- 设备连接:两台设备通过以太网接口直连(如 ST2_1 的 eth3 与 ST2_2 的 eth3)

- 通信方式:基于 MACsec 协议的加密通信

MACsec 配置步骤

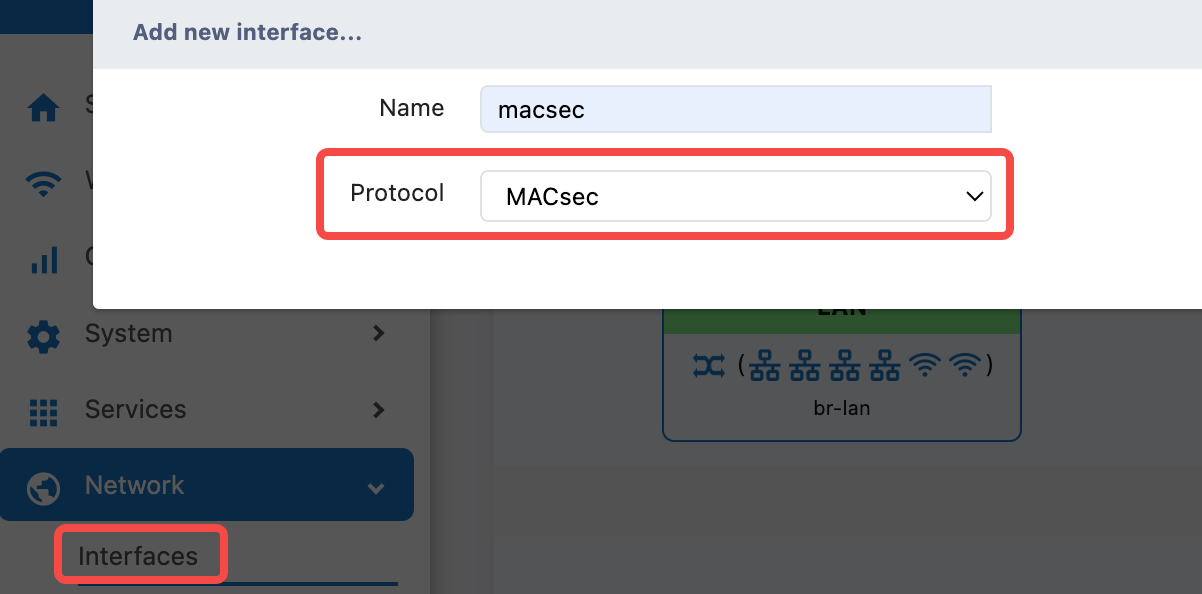

创建 MACsec 接口

- 进入配置界面

- 进入‘Network>Interfaces’页面

- 点击添加新的 MACsec 接口

基本设置配置

协议与接口配置

- Protocol:

MACsec - Bring up on boot:

✓(默认启动) - Device:

eth3(选择物理接口)

传输模式配置

- MACsec transmit mode:

Encrypt and Authenticate - 功能说明:提供完整的加密和认证保护

- 安全级别:最高安全级别,推荐使用

安全参数配置

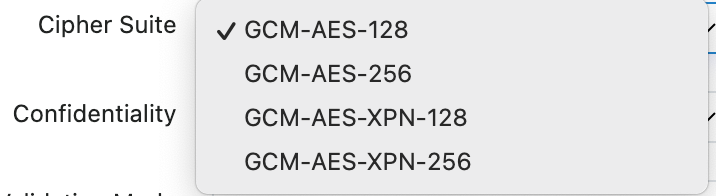

加密套件设置

Cipher Suite: GCM-AES-128

- 算法说明:使用 AES-128 算法的 GCM 模式

- 安全强度:提供强加密保护

同时支持其他几种加密保护

机密性与验证配置

Confidentiality: offset 0

Frame Validation Mode: Strict - validation, drop illegal frames

- Confidentiality:数据机密性偏移量

- Frame Validation:严格验证模式,丢弃非法帧

高级安全配置

安全通道标识符

Include SCI: ✓ Enable

- 功能:在 MACsec 头部的 SecTAG 字段中启用 SCI 标签

- 作用:提供安全通道识别

密钥管理配置

- SAK rekey Interval: 0 (秒)

- Port: 1

- Priority: 255

参数说明:

- SAK rekey Interval:设置为 0 禁用 SAK 密钥自动刷新

- Port:SCI 的端口组件,范围 1-65535,默认为 1

- Priority:密钥服务器选择密钥时使用的优先级

重放保护

Replay Protection: ✓ Enabled

- 功能:防止重放攻击

- 建议:生产环境中应始终启用

MKA 密钥配置

连接关联密钥配置

MKA CKN: [连接关联密钥名称]MKA CAK: [连接关联密钥]

配置方法:

- 手动输入:输入预共享的密钥

- 自动生成:点击 "GENERATE CAK" 按钮生成随机密钥,点击*号显示具体密钥明文并拷贝到 MACsec 对端设备的“MAK CAK”填写框

安全要求:

- CKN 和 CAK 必须在通信双方保持一致

- 密钥应具有足够的复杂度

- 定期更换密钥以提高安全性

网络配置

IP 地址配置

IP address/Netmask: 192.168.100.1/24 (示例)

- 格式:使用 CIDR 格式

- 说明:如果绑定到网桥则留空

- 示例:A.B.C.D 等同于 A.B.C.D/24

故障排除

常见问题及解决方案

基础路由通信故障

症状: 接口状态显示 down

可能原因:

- 接口被网桥占用

- 物理链路问题

- 配置参数错误

解决方案:

- 检查并确保物理链路通信状态

- 检查并确保物理接口工作状态

- 检查并确保该接口并无存与任何接口、网桥的冲突情况

- 检查并正确完成接口协议、地址、子网掩码及其正确填写格式

- 检查并确保可行的路由通信

MACsec 功能无法正常启用

症状: 基础路由确认可达但 MACsec 无法正常启用

可能原因:

- MACsec 双方传输模式不相同

- MACsec 双方安全参数不相同

- MACsec 双方加密套件不相同

- MACsec 双方机密性与验证配置不相同

- MACsec 双方 MKA CKN 密钥配置不相同

- 没有正确处理 MKA CAK 的生成和填写

解决方案:

- 检查并确保双方传输模式相同

- 检查并确保双方安全参数相同

- 检查并确保双方加密套件相同

- 检查并确保双方机密性与验证配置相同

- 检查并确保双方 MKA CKN 密钥配置相同

- 按照对应步骤生成 MKA CAK 并准确无误完整拷贝至对端设备的 MKA CAK 填写框,而非在对端设备生成